Asegurar las identidades se ha tornado en una necesidad creciente debido a que, en la actualidad, la identidad es el plano de control para la transformación digital y ha tomado mayor relevancia a nivel empresarial. Las barreras organizativas se están difuminando entre quién entra y quién sale de su red. Las aplicaciones en la nube, el creciente uso de dispositivos personales y el trabajo a distancia hacen que los datos ya no estén centralizados detrás de la seguridad de la red tradicional, exponiendo datos de alto nivel a un mayor riesgo.

Ante esta creciente necesidad por parte de las empresas han surgido diferentes herramientas para administrar identidades y dispositivos garantizando la protección de los datos corporativos. Una de estas herramientas es Endpoint Manager que reúne los servicios de System Center Configuration Manager (SCCM) e Intune además de agregar otros servicios para mejorar la experiencia del administrador y aumentar la seguridad de los usuarios como lo es Conditional Access.

Microsoft por medio de Azure AD pone a disposición de las empresas multi-factor authentication (MFA), método de control de acceso informático en el que a un usuario se le concede acceso al sistema solo después de que presente dos o más pruebas diferentes agregando una capa de protección al inicio de sesión, y el cual ayuda a proteger a las organizaciones de posibles vulneraciones causadas por el robo o perdida de credenciales, además de asegurar la protección de aplicaciones con alto valor organizacional.

En Endpoint Manager podemos acceder a Conditional Access el cual nos permite crear políticas para el acceso condicional como lo es requerir MFA para el inicio de sesión. A continuación se listaran los pasos a seguir para crear una politica de acceso condicional que requiera de MFA y aumente la seguridad empresarial, disminuyendo el riesgo sobre sus datos.

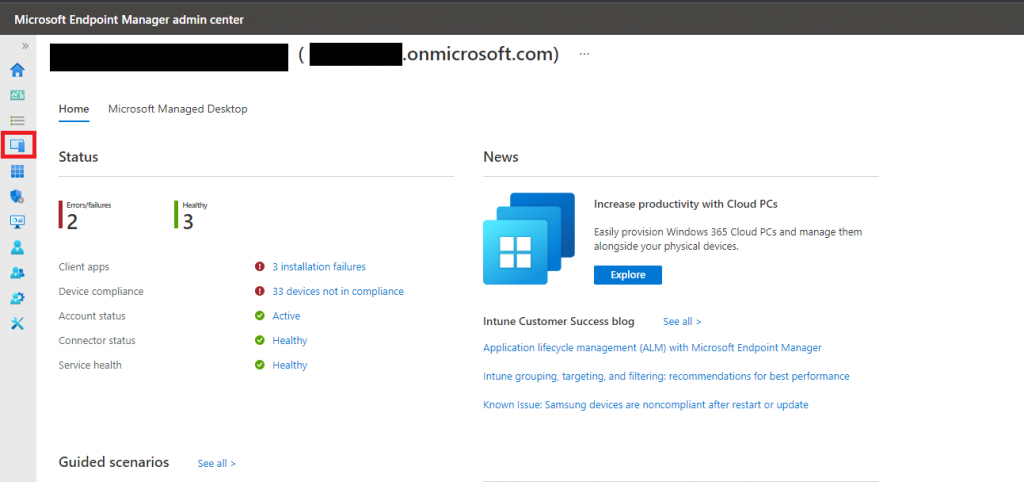

- En el Microsoft Endpoint Manager admin Center, nos dirigiremos a el menú de la izquierda de nuestras pantallas y seleccionaremos devices.

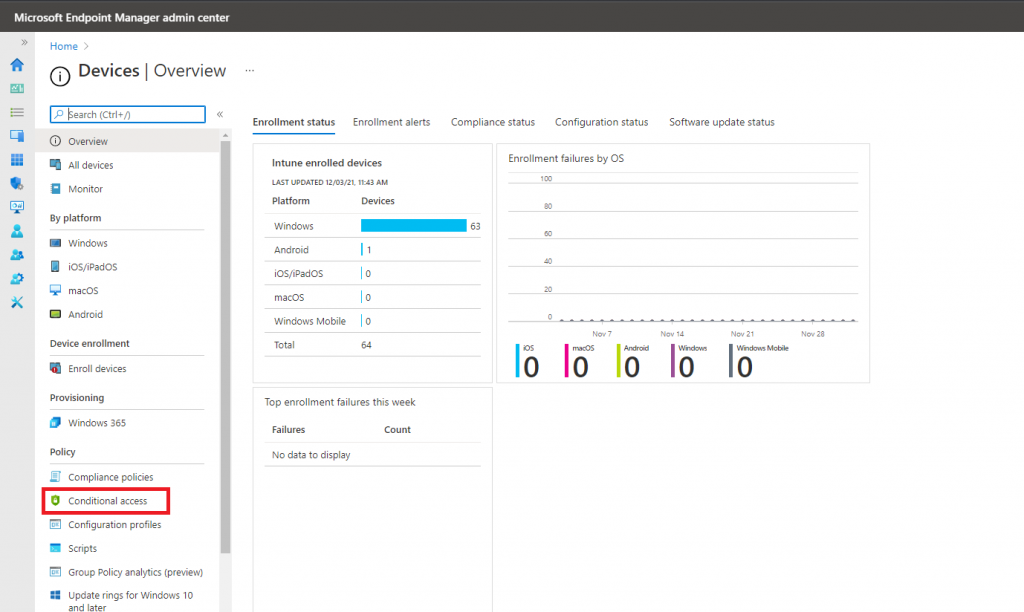

2. Debemos buscar la opción Conditional Access en el menú izquierdo de la pantalla

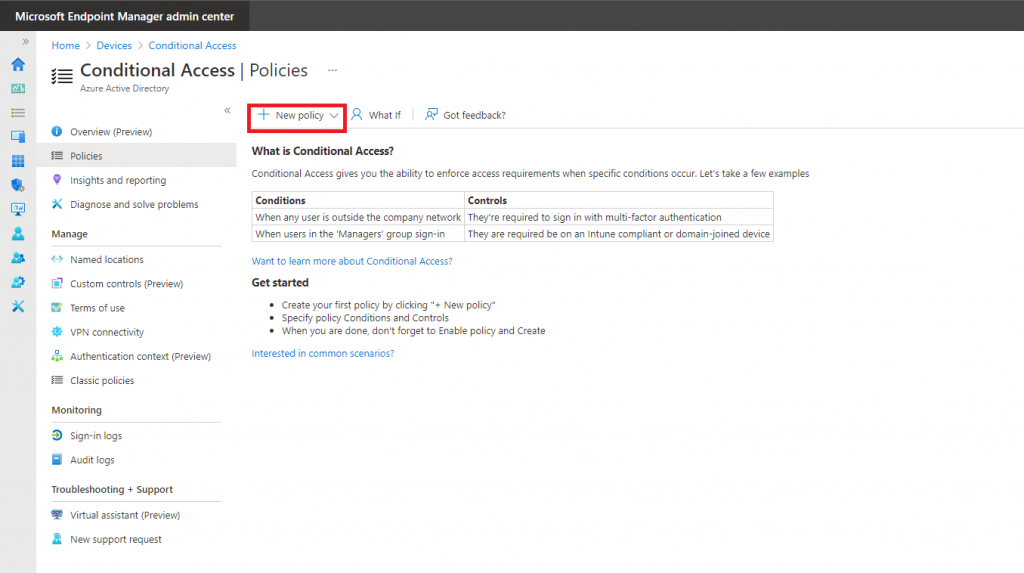

3. Luego procedemos a seleccionar la opción New policy

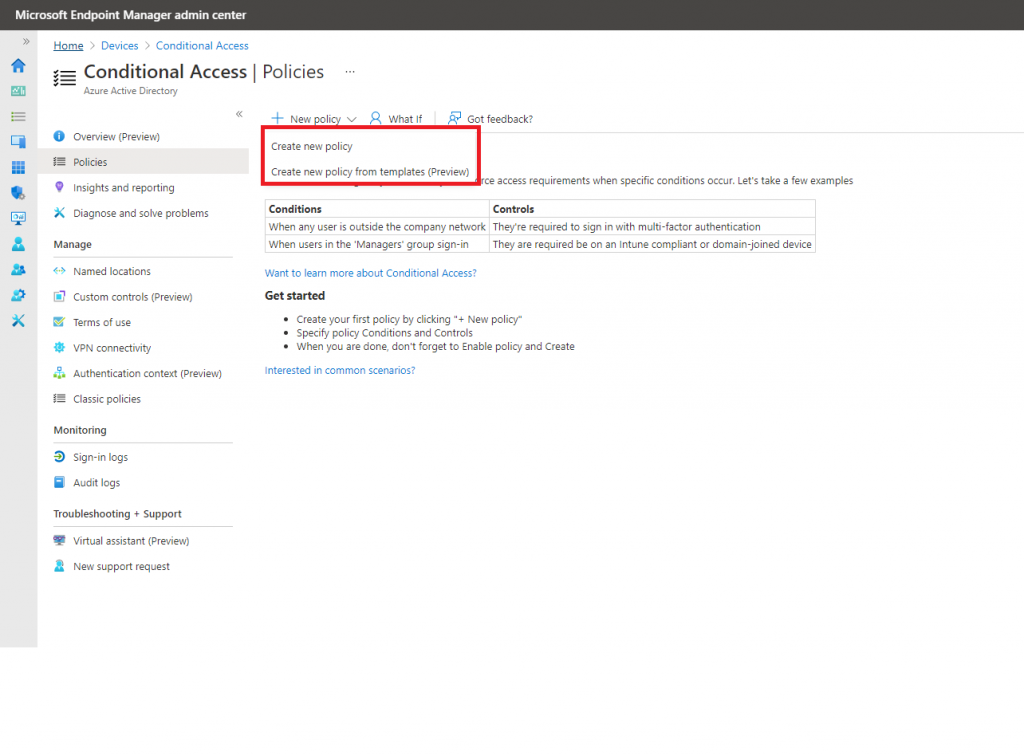

4. Se desplegarán 2 opciones donde procederemos a seleccionar Create new policy

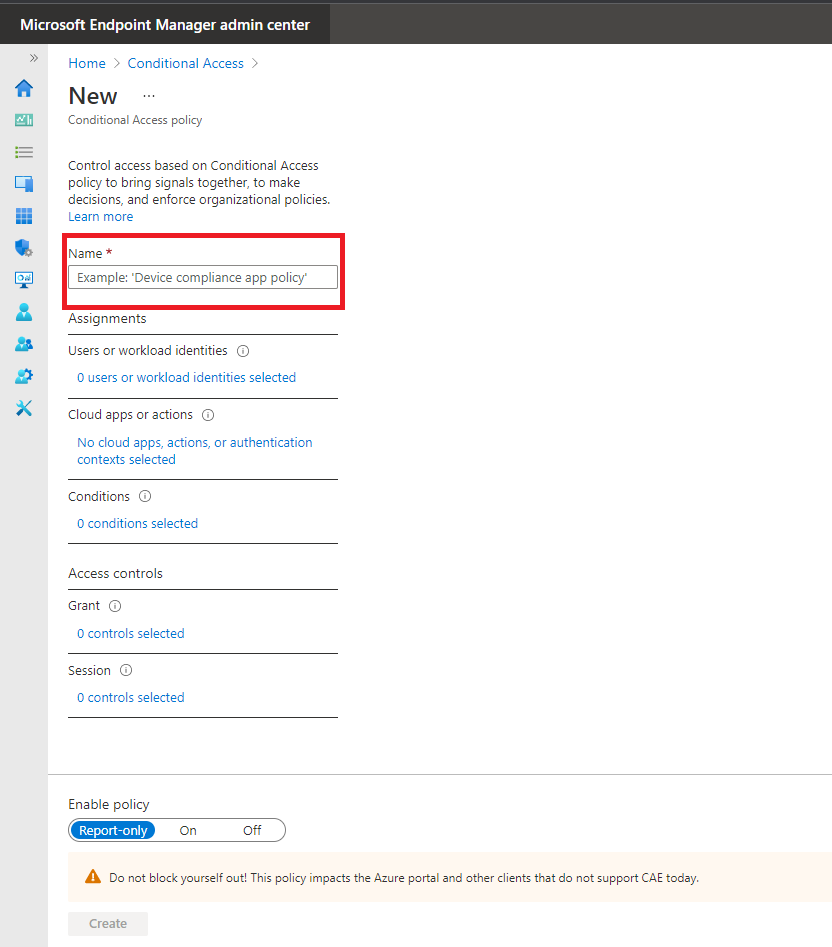

5. Se nos desplegaran los campos a configurar donde procederemos a darle un nombre a nuestra política

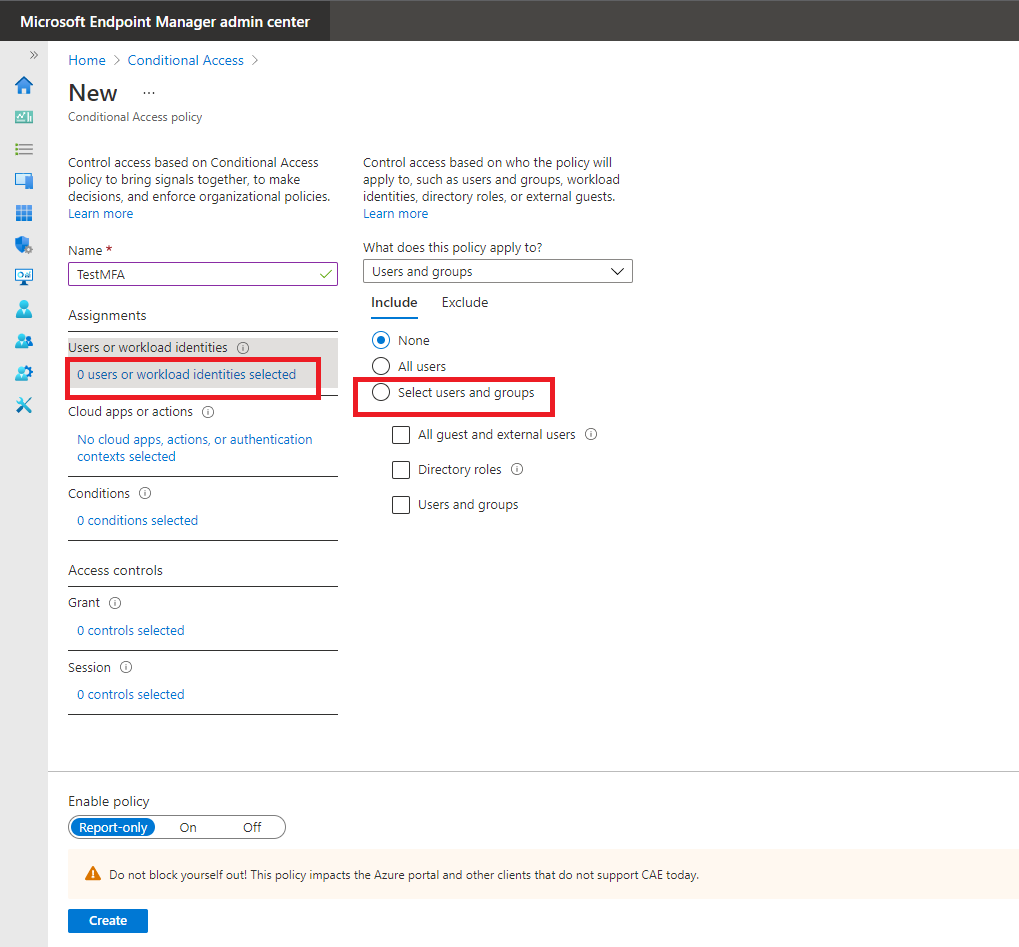

6. Se le asignarán los grupos a los cuales se le aplicará esta política, por motivos prácticos del ejercicio no se le asignaron grupos.

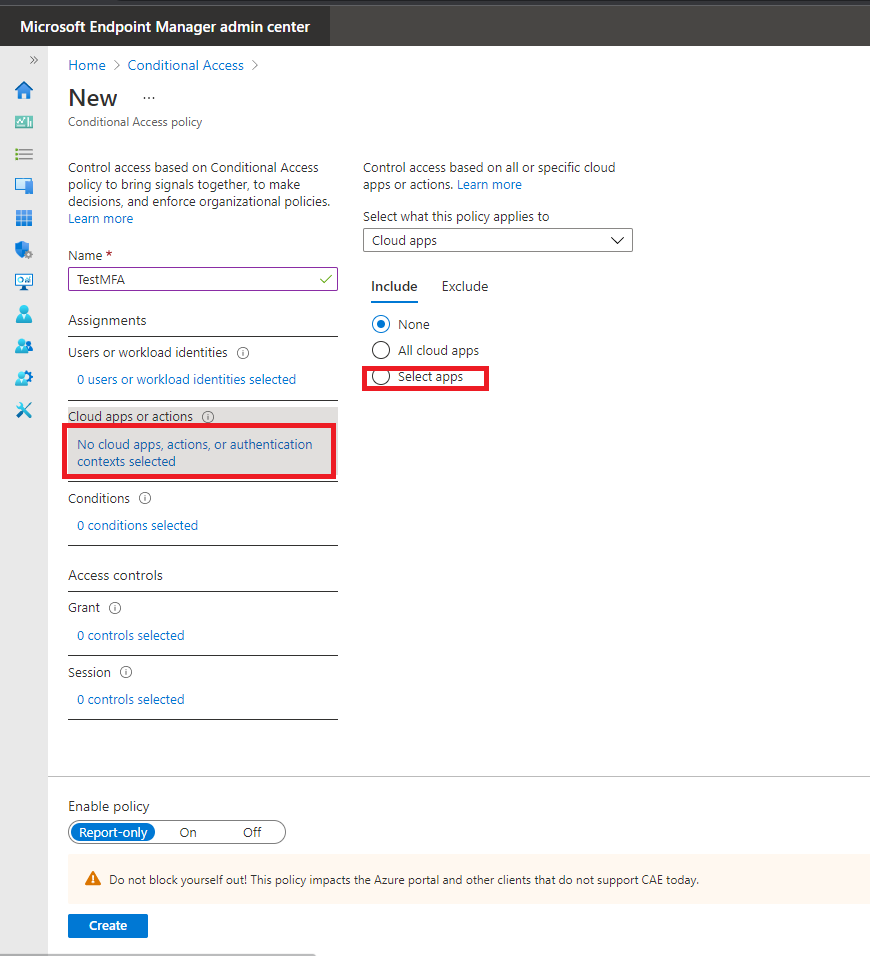

7. Se debe seleccionar la opción para modificar las aplicaciones y se le seleccionara Select apps

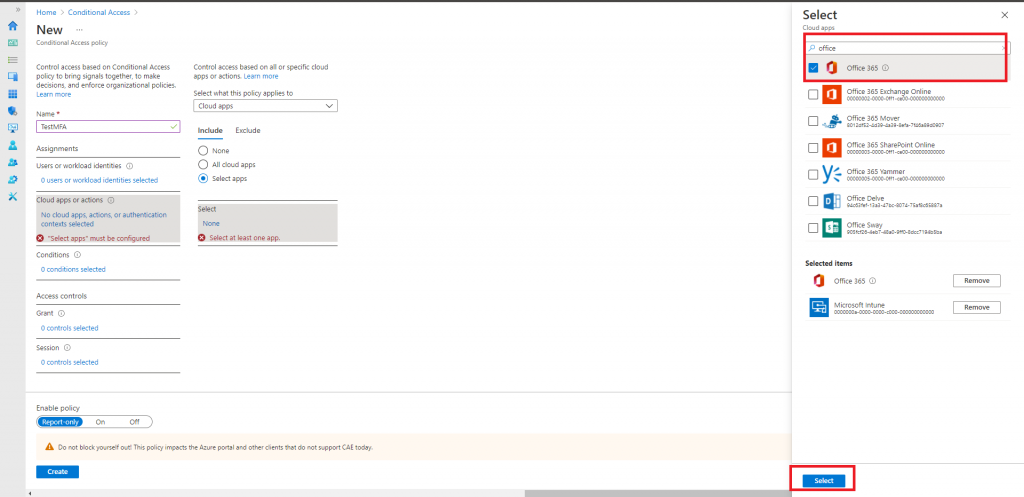

8. Se seleccionarán las apps a las cuales se desea se le apliquen las políticas de acceso condicional para culminar dando en select.

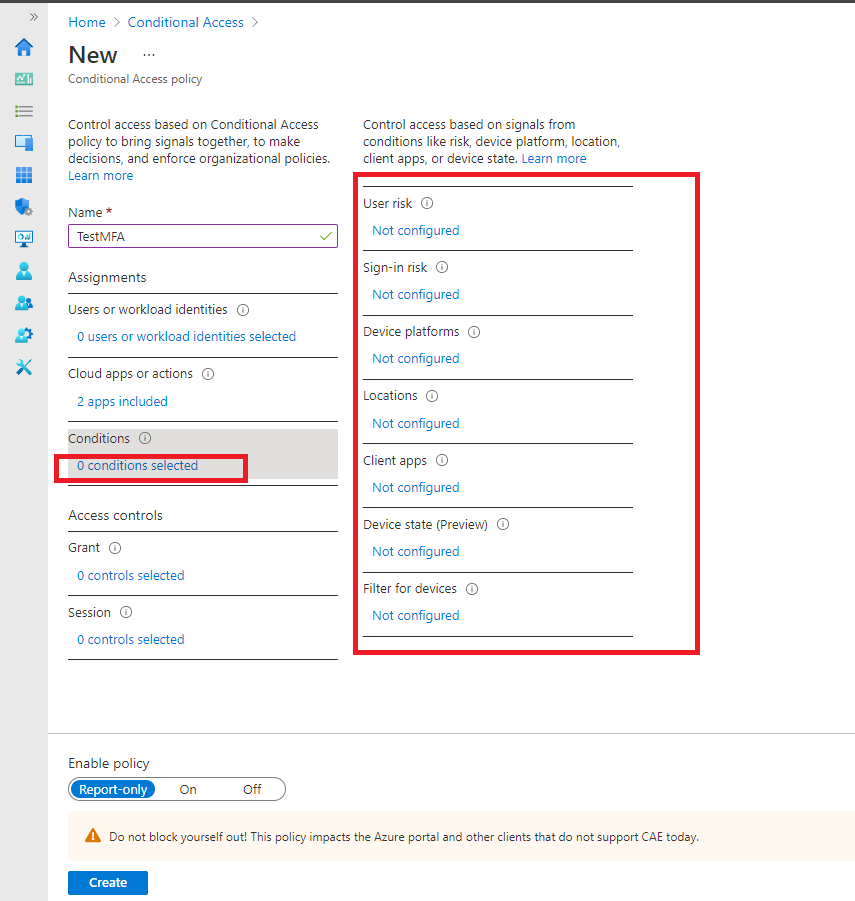

9. Seguido a esto, se deben configurar las condiciones deseadas para esta política desde la clasificación de riesgo del usuario hasta los dispositivos que se les aplicará

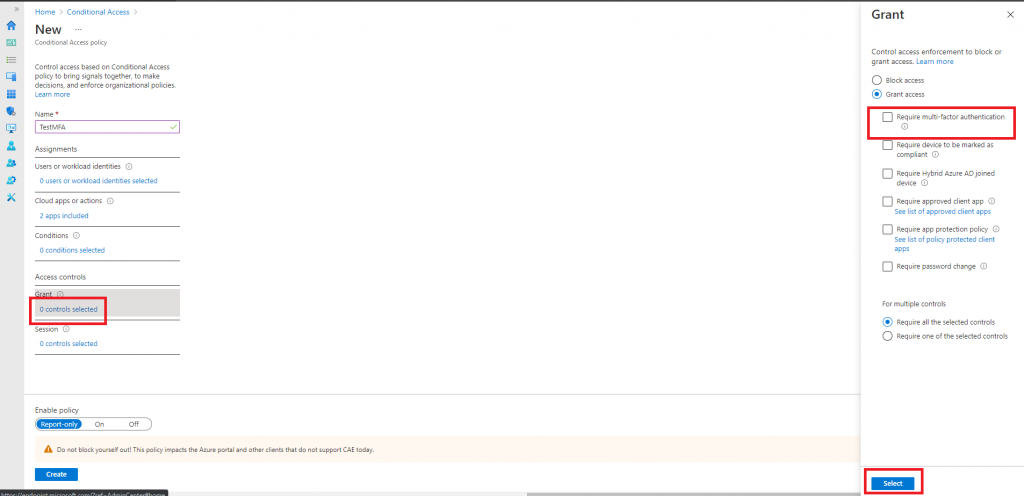

10. El siguiente paso será seleccionar Grant y se debe seleccionar la checkbox con Require multi-factor authentication y luego dar click en seleccionar

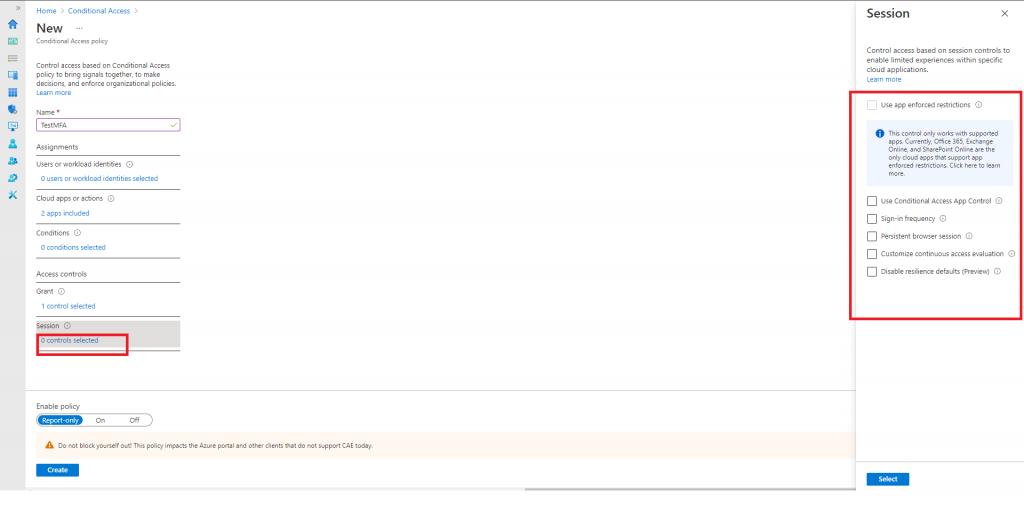

11. Para culminar con la configuración de Session, en el caso de este ejercicio no se seleccionó ninguna checkbox pero eso debe ser revisado para cada caso en particular.

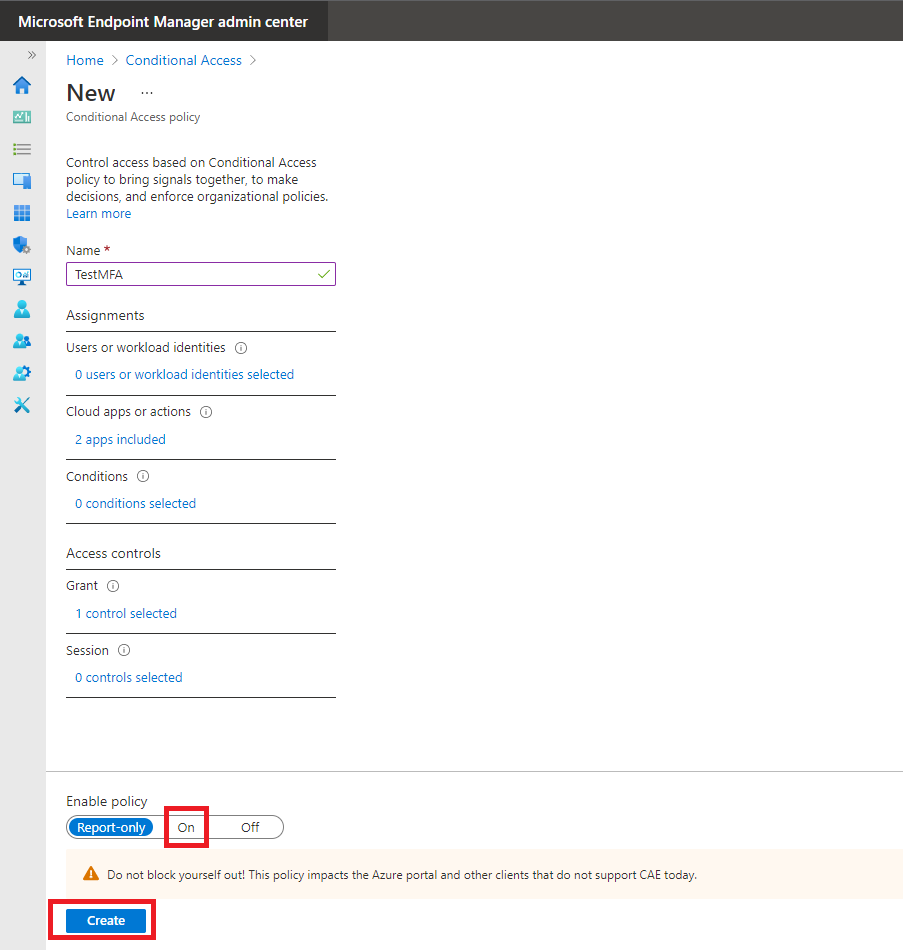

12. Finalmente, damos click en On para habilitar el MFA y en crear.

Al culminar con estos pasos se habrá creado una nueva política de acceso condicional que le permitirá a su organización mantener más seguras las identidades y dispositivos.

![Information Workers [BLOG]](/wp-content/uploads/2023/08/Cabecera-BLOG.png)